Comprendre comment voir les messages d’un numéro bloqué – un guide détaillé

Le blocage de numéros est une fonctionnalité utile pour empêcher les appels…

Connexion ac Caen mail depuis l’étranger : les précautions à prendre

Personne ne s'attend à se retrouver bloqué devant sa boîte mail professionnelle…

Faut-il autoriser rank-by-ping.com au bureau sans risque de débordement ?

Un site minuscule, des classements qui s'affichent à la volée, et soudain,…

Les risques des achats en ligne et comment protéger votre sécurité

Un paiement validé ne garantit pas toujours la réception d'un produit conforme…

Le fonctionnement d’un serveur informatique expliqué simplement

Un serveur informatique n'a rien d'un objet mystérieux réservé aux initiés. Derrière…

Sécurité des mods GTA V od : comment éviter les fichiers dangereux ?

La majorité des fichiers de modification pour GTA V circulent hors des…

Comment récupérer rapidement votre code PUK et débloquer la carte SIM

Trois chiffres mal tapés, et voilà votre carte SIM qui se verrouille,…

Renforcez la sécurité et la performance de votre système avec microsoft update health tools

Fini les applications qui s'empilent sans qu'on sache vraiment ce qu'elles font.…

Trouver le mot de passe de votre compte Google : méthode efficace et sécurisée

Une authentification mal configurée peut bloquer l'accès à des services essentiels, même…

Des astuces simples pour visualiser votre mot de passe de messagerie

Impossible de compter les fois où un mot de passe oublié a…

Cybersécurité : conseils et bonnes pratiques pour une mise en place efficace

Un mot de passe complexe ne suffit plus à stopper une intrusion.…

VPN : Pourquoi Google ferme-t-il sa solution ? Les raisons à connaître et à comprendre

Google met fin au service VPN intégré à Google One, une décision…

Numéro fantôme en psychologie : Comment le définir et le surmonter ?

Des patients rapportent des expériences inexpliquées, parfois interprétées comme des signes du…

Quels sont les risques avec CCleaner ?

Utilisé autrefois pour nettoyer le disque dur d’un PC, le logiciel CCleaner…

Salaire directeur cybersécurité: combien gagne un expert en sécurité informatique ?

Le salaire d'un directeur cybersécurité en France ne se contente pas de…

Éléments essentiels pour une suite de sécurité : 3 bases indispensables à connaître

Certains antivirus détectent moins de 80 % des menaces récentes, même avec…

Sécurité de l’information : les 3 facettes clés à connaître !

8 000 milliards de dollars. Ce n'est pas le budget d'un pays,…

Ce qu’il faut savoir sur les dangers de Telegram Web

Telegram ne s'arrête plus de gagner du terrain. À chaque nouvelle vague…

Afficher le cadenas de sécurité : tutoriel pour sécuriser votre site web

L'absence de HTTPS sur un site expose à des risques de vol…

Marquage ATEX matériel : comprendre la certification pour sécurité

Dans le domaine industriel, la sécurité est primordiale, notamment dans les environnements…

Mots de passe enregistrés : où les trouver facilement ?

Les navigateurs web stockent automatiquement des identifiants sans toujours préciser où ces…

Arrêter le courrier indésirable : solutions efficaces pour vous en débarrasser

Les filtres anti-spam des messageries électroniques échouent parfois à bloquer des messages…

Changement de code suite à une opposition : ce qu’il faut savoir !

Une opposition sur votre carte bancaire n’est jamais anodine : le code…

Formation cybersécurité : quel impact et efficacité ?

En 2023, plus de 80 % des incidents de cybersécurité ont impliqué…

Inconvénients du BGP : pourquoi et comment les éviter ?

Un protocole aussi vieux qu’Internet lui-même, mais capable de faire tomber des…

Protection des données : obligations à connaître pour la conformité RGPD

Les entreprises européennes doivent naviguer dans un paysage réglementaire exigeant pour protéger…

Cybersécurité en entreprise : sensibiliser efficacement les employés

Les cyberattaques se multiplient, ciblant particulièrement les entreprises vulnérables. Les hackers exploitent…

La sécurité renforcée de Zimbra pour les organisations du sud de Paris

Les entreprises du sud de Paris cherchent constamment à protéger leurs données…

Gestionnaire de mots de passe : avantages et inconvénients à connaître

Avec la multiplication des services en ligne, la gestion des mots de…

Former vos collaborateurs à la cybersécurité : une nécessité pour votre entreprise

La multiplication des cyberattaques fragilise les entreprises et expose leurs systèmes à…

Stockage des mots de passe dans Windows : emplacements et sécurité à connaître

Le stockage des mots de passe dans Windows est une question fondamentale…

Utilisation abusive des données personnelles : Comment éviter les risques ?

Les données personnelles sont devenues une monnaie d'échange précieuse dans une société…

Gestionnaire de mots de passe : pourquoi ne pas l’utiliser dans votre navigateur ?

Les gestionnaires de mots de passe intégrés aux navigateurs semblent pratiques. Ils…

Sécurité et confidentialité sur Webmail Académie Rennes : bonnes pratiques

Les enseignants et étudiants de l'Académie Rennes utilisent quotidiennement le service de…

Sécuriser sa connexion à melanie2web : étapes et recommandations

Naviguer sur Melanie2web, le portail de messagerie professionnel de l'administration française, nécessite…

Protéger ses données sur le webmail avec Montpellier : astuces et conseils

À Montpellier, la protection des données sur le webmail devient une priorité…

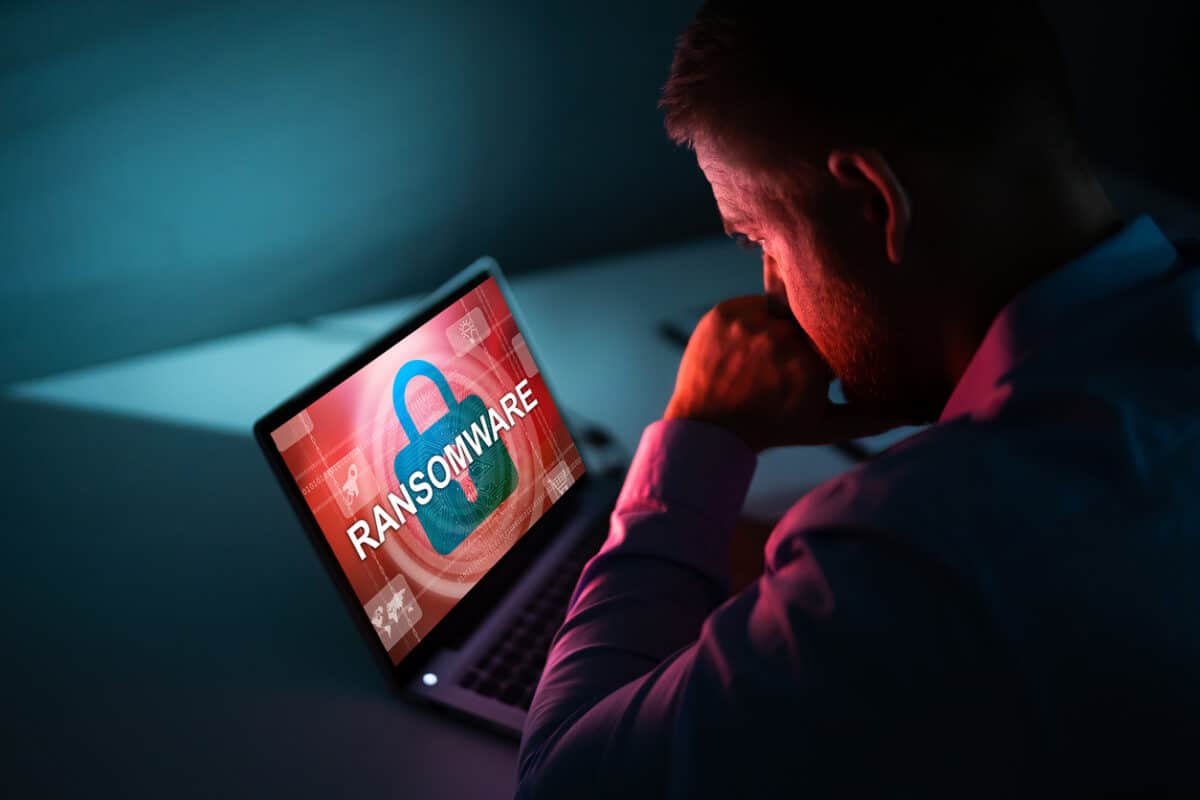

Comprendre le ransomware : menaces et protection

Les ransomwares ou rançongiciels sont l'une des menaces les plus redoutées dans…

Skynet et IA : risque d’extermination humaine par l’intelligence artificielle

L'idée que l'intelligence artificielle puisse échapper à notre contrôle et menacer l'humanité…

HIDS, NIDS, LIDS en cybersécurité : comprendre les différences

Dans le domaine de la cybersécurité, la protection des réseaux informatiques et…

L’analyste SOC : fonctions et compétences

Pour assurer la sécurité et la surveillance de leur système d’information, les…

Voici comment enlever une connexion non sécurisée sur Firefox

Firefox est un navigateur parmi tant d’autres utilisé par plusieurs internautes. En l’utilisant,…

Comment télécharger un anti-virus gratuit sur une clé USB ?

Les clés USB sont des gadgets dont l’utilité n’est plus à démontrer.…